Содержание

- Что такое пользователи в Linux?

- Типы пользователей в Linux

- Как создать пользователя

- Свойства учетной записи пользователя

- Как удалить пользователей

- Как изменять учетные записи пользователей

- Управление группами

- Управление паролями

- Аутентификация пользователя

- Лучшие практики управления пользователями в Linux

- Заключение

Linux - это операционная система с открытым исходным кодом, которая широко используется в различных приложениях благодаря своей гибкости, стабильности и безопасности. Одним из основополагающих аспектов Linux является управление пользователями, которое позволяет администраторам контролировать доступ к ресурсам и поддерживать безопасность системы.

В быстро меняющемся мире технологий эффективное управление пользователями имеет решающее значение для поддержания безопасной и хорошо организованной среды Linux. Эта статья служит исчерпывающим руководством по управлению пользователями в Linux, сфокусированным на потребностях CTechCo, гипотетической технологической компании.

Понимая различные аспекты управления пользователями, которые включают создание, изменение и удаление учетных записей пользователей, реализацию аутентификации пользователей. Следуя лучшим практикам управления пользователями, CTechCo сможет обеспечить безопасность и производительность своих Linux-систем.

Что такое пользователи в Linux?

В системе Linux под пользователями понимаются физические или юридические лица, которые взаимодействуют с операционной системой путем входа в систему и выполнения различных задач. Управление пользователями играет важную роль в обеспечении безопасного контроля доступа, распределении ресурсов и системном администрировании.

Пользователь в Linux связан с учетной записью пользователя, которая состоит из нескольких свойств, определяющих его личность и привилегии в системе. Эти свойства включают в себя имя пользователя, UID (идентификатор пользователя), GID (идентификатор группы), домашний каталог, оболочку по умолчанию и пароль.

Каждая учетная запись пользователя обладает этими уникальными свойствами, перечисленными выше.

Типы пользователей в Linux

Linux поддерживает два типа пользователей: системные пользователи и обычные пользователи.

Системные пользователи создаются системой во время установки и используются для запуска системных служб и приложений.

Обычные пользователи создаются администратором и получают доступ к системе и ее ресурсам в соответствии с их правами.

Давайте познакомимся с разнообразным персоналом компании CTechCo, состоящим из людей, которые взаимодействуют с системой Linux через учетные записи пользователей. Это Джон, разработчик, Лиза, системный администратор, и Сара, менеджер по маркетингу. У каждого из них есть уникальные имена пользователей, такие как “johndoe”, “lisasmith” и “sarahsmith”, соответственно. Эти имена пользователей служат для их идентификации в системе Linux.

Как создать пользователя

Системному администратору CTechCo, Алексу, необходимо создать учетные записи пользователей для Джона, Лизы и Сары. Алекс инициирует этот процесс с помощью команды useradd. Например, чтобы создать учетную запись Джона, Алекс выполняет следующую команду:

useradd -u 1002 -d /home/john -s /bin/bash john

Эта команда создает учетную запись Джона с uid (-u) 1002, домашним каталогом (-d) /home/john и устанавливает (-s) /bin/bash в качестве оболочки по умолчанию.

Аналогичным образом Алекс создаст учетные записи для Лизы и Сары, используя тот же формат

Алекс может проверить новую учетную запись пользователя, выполнив команду id:

id john

Это выведет идентификатор пользователя и членство в группах для пользователя “john”.

Информация о uid, gid и группах для пользователя john

Свойства учетной записи пользователя

В Linux-среде CTechCo учетные записи пользователей обладают различными свойствами, которые определяют их характеристики и привилегии доступа. Давайте рассмотрим эти свойства в контексте нашего примера.

- Имя пользователя: Каждому пользователю присваивается уникальное имя пользователя, которое служит его идентификатором в системе Linux. Например, имя пользователя John - “john”.

- UID (идентификатор пользователя) и GID (идентификатор группы): Каждая учетная запись пользователя связана с UID и GID. UID - это числовое значение, присвоенное пользователю, а GID представляет собой основную группу, к которой принадлежит пользователь. Например, UID Джона может быть

1002, а GID его основной группы -1002. - Домашняя директория: У каждого пользователя есть определенный домашний каталог, в котором хранятся его личные файлы и настройки. Домашним каталогом Джона является /home/john.

- Оболочка по умолчанию: Оболочка по умолчанию определяет командный интерпретатор, используемый при входе пользователя в систему. Она определяет интерактивную среду пользователя. В нашем случае оболочка по умолчанию для Джона установлена на /bin/bash, которая является популярной оболочкой в Linux.

- Пароль: Учетные записи пользователей требуют паролей для аутентификации и доступа к системе. Пользователи CTechCo, включая Джона, должны создавать надежные пароли для обеспечения безопасности.

- Группа: Членство в группе определяет, к каким системным ресурсам может получить доступ пользователь, а также какие пользователи могут получить доступ к его файлам.

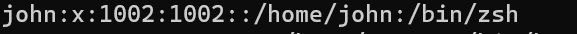

Алекс может посмотреть на пользователей в своем Linux, выполнив команду cat /etc/passwd. Пользователи будут отображены в таком формате:

john:x:1002:1002:,,,:/home/john:/bin/bash

Вот что представляет собой каждое из полей в приведенном выше формате:

john: Это имя пользователя учетной записи.x: Это поле содержит зашифрованный пароль пользователя. Он заменяется символом ‘x’, чтобы указать, что пароль хранится в файле/etc/shadowв целях безопасности.1002: Это UID (User ID) учетной записи пользователя, который является уникальным цифровым идентификатором. присвоенный пользователю системой.1002: Это GID (Group ID) учетной записи пользователя, который представляет собой членство пользователя в основной группе.,,,: Это поле GECOS, которое расшифровывается как “General Electric Comprehensive Operating System”. Это поле используется для хранения дополнительной информации о пользователе, такой как его полное имя или контактная информация. В данном случае поле пустое, так как при создании учетной записи пользователя не было предоставлено никакой дополнительной информации./home/john: Это домашний каталог учетной записи пользователя, в котором хранятся его файлы и личные данные./bin/bash: Это оболочка по умолчанию для учетной записи пользователя, которая представляет собой командный интерпретатор, используемый для обработки команд, введенных пользователем в терминале. В данном случае по умолчанию используется оболочка Bash, которая является наиболее распространенной в Linux.

Как удалить пользователей

Предположим, что Лиза покинула CTechCo. Чтобы удалить ее учетную запись и связанные с ней файлы, Алексу нужно воспользоваться командой userdel. Например, чтобы удалить учетную запись Лизы, Алекс выполняет команду:

sudo userdel lisa

Это приведет к удалению учетной записи пользователя lisa, а также его домашнего каталога и всех файлов и каталогов, принадлежащих этому пользователю.

Как изменять учетные записи пользователей

По мере развития персонала CTechCo команде ИТ-специалистов может потребоваться внести изменения в учетные записи пользователей. Давайте рассмотрим, как можно изменить учетные записи пользователей в соответствии с меняющимися потребностями и разрешениями.

Например, на Джона (разработчика) возлагаются дополнительные обязанности в компании. Чтобы отразить это изменение, команда ИТ-специалистов может изменить учетную запись Джона с помощью команды usermod. Рассмотрим следующий сценарий:

Как изменить группы пользователей в Linux

Компания CTechCo создает новую группу development для управления доступом к ресурсам, связанным с разработкой. Чтобы добавить Джона в группу development, можно использовать следующую команду:

sudo usermod -aG development john.

Эта команда добавляет Джона в группу development, предоставляя ему необходимые привилегии доступа.

Как изменить оболочку по умолчанию в Linux

В случае, если Джон предпочитает использовать другую оболочку, отличную от оболочки по умолчанию /bin/bash. ИТ-специалисты могут соответствующим образом изменить его учетную запись. Например, чтобы изменить стандартную оболочку Джона на /bin/zsh, можно использовать следующую команду:

sudo usermod -s /bin/zsh john.

Эта команда обновит учетную запись Джона, чтобы он использовал новую оболочку по умолчанию - /bin/zsh.

Вы можете снова выполнить команду cat /etc/passwd, чтобы увидеть, что оболочка для john изменилась с /bin/bash на /bin/zsh.

Управление группами

Эффективное управление группами имеет решающее значение для контроля доступа к ресурсам в Linux-среде CTechCo. Давайте рассмотрим, как ИТ-команда может создавать и управлять группами для обеспечения надлежащего контроля доступа.

Как создать новую группу в Linux

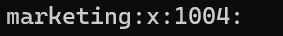

Чтобы создать новую группу, например, группу маркетинг, можно использовать следующую команду:

sudo groupadd marketing.

Приведенная выше команда создает группу marketing, которая может быть использована для предоставления определенных разрешений и доступа к ресурсам, связанным с маркетингом.

Чтобы просмотреть только что добавленную группу, выполните следующую команду:

cat /etc/group

Это вернет все группы на вашей машине Linux, а прокрутив страницу в самый низ, вы сможете найти самые последние группы.

Вы также можете использовать эту команду для возврата определенной группы (в нашем случае маркетинг):

cat /etc/group | grep marketing

Как назначить пользователей группам в Linux

Как только группа создана, в нее можно добавлять пользователей. Например, чтобы добавить Сару (менеджера по маркетингу) в группу marketing, можно использовать следующую команду:

sudo usermod -aG marketing sarahsmith.

Эта команда добавляет Сару в группу маркетинг, позволяя ей получить доступ к ресурсам, связанным с этой группой.

Управление паролями

Обеспечение надежной практики управления паролями очень важно для поддержания безопасности учетных записей пользователей в Linux-среде CTechCo. Давайте рассмотрим, как ИТ-команда может обеспечить соблюдение политик паролей и эффективно управлять паролями пользователей.

Установка политик паролей: ИТ-команда может установить политики паролей для обеспечения надежных паролей, включая требования сложности, истечения срока действия пароля и блокировки учетной записи. Эти политики можно настроить в файле /etc/login.defs.

Изменение паролей пользователей: Пользователей следует поощрять периодически менять свои пароли. Это можно сделать с помощью команды passwd. Например, Джон может изменить свой пароль с помощью следующей команды:

sudo passwd john.

Эта команда предложит Джону ввести его текущий пароль, а затем позволит ему установить новый, безопасный пароль.

Аутентификация пользователя

Аутентификация пользователей - важнейший аспект управления пользователями в Linux, гарантирующий, что только авторизованные пользователи могут получить доступ к системе. CTechCo может использовать различные механизмы аутентификации для обеспечения безопасности.Ухаживайте за своей средой Linux.

Аутентификация на основе пароля

Аутентификация на основе пароля является наиболее распространенным методом аутентификации пользователей в Linux. Когда пользователи входят в систему, они указывают свое имя пользователя и соответствующий пароль, чтобы подтвердить свою личность.

Например, Джон входит в систему, вводя свое имя пользователя и пароль в приглашении к входу. Затем система проверяет введенный пароль на соответствие хэшу пароля, связанному с учетной записью Джона.

Аутентификация на основе ключей SSH

Аутентификация на основе ключей Secure Shell (SSH) является более безопасной альтернативой аутентификации на основе паролей. Пользователи генерируют пару открытый-частный ключ, где открытый ключ хранится на сервере, а частный - на устройстве пользователя.

С помощью аутентификации на основе ключа SSH такие пользователи, как Лиза, системный администратор в CTechCo, могут проходить аутентификацию без ввода пароля. Вместо этого сервер проверяет личность пользователя на основании наличия у него закрытого ключа.

Чтобы настроить аутентификацию на основе ключа SSH для Лизы, можно выполнить следующие действия:

- Сгенерируйте пару SSH-ключей на машине Лизы с помощью команды

ssh-keygen. - Скопируйте открытый ключ в файл /home/lisasmith/.ssh/authorized_keys сервера.

- Настройте сервер на разрешение аутентификации на основе ключей SSH.

Лучшие практики управления пользователями в Linux

Чтобы обеспечить безопасность и эффективность управления пользователями в Linux, CTechCo может следовать нескольким лучшим практикам. Эти методы минимизируют риски безопасности и улучшают общий процесс управления.

Принцип наименьших привилегий

Принцип наименьших привилегий (PoLP) - это фундаментальная концепция управления пользователями. Он гласит, что пользователям должны предоставляться только минимальные привилегии, необходимые для эффективного выполнения их задач.

Компания CTechCo может применять PoLP для ограничения доступа пользователей и смягчения последствий потенциальных нарушений безопасности. Например, Джону предоставляются административные привилегии с помощью команды `sudo только тогда, когда это необходимо для выполнения определенных задач. Выполнив следующую команду, Джон сможет выполнять команды с повышенными правами:

sudo command

Разрешения пользователя

ИТ-команда CTechCo может назначать соответствующие разрешения пользователям и группам, чтобы контролировать доступ к файлам, каталогам и ресурсам. Они могут использовать команду chmod для установки разрешений на файлы и каталоги, таких как разрешения на чтение, запись и выполнение для владельца, группы и других.

Например, чтобы предоставить права на чтение и запись владельцу и права только на чтение группе и другим, можно использовать следующую команду:

chmod 640 filename.

Чтобы просмотреть разрешения для файла, можно использовать команду ls -l. Она отобразит разрешения файла в следующем формате:

-rw-r--r-- 1 username username 0 Apr 5 11:24 filename.txt

В приведенном выше формате первые три символа представляют собой права доступа к файлу для его владельца.

Вторые три символа представляют разрешения для членов группы файла.

Последние три символа представляют собой разрешения для всех остальных пользователей.

В данном случае владелец файла имеет права чтение и запись, а члены группы и все остальные пользователи имеют права только на чтение.

Мониторинг и аудит

CTechCo может внедрить механизмы мониторинга и аудита для отслеживания действий пользователей и выявления потенциальных нарушений безопасности. Они используют такие инструменты, как auditd, для сбора и анализа системных журналов, что позволяет им обнаруживать подозрительные действия и предпринимать соответствующие меры.

Например, ИТ-команда может настроить auditd на мониторинг критических системных файлов и каталогов, а также логинов пользователей и административных команд.

Кроме того, для просмотра системных журналов в Linux Алекс может использовать команду tail. Например, чтобы просмотреть последние 10 строк файла системного журнала, можно использовать следующую команду:

sudo tail /var/log/syslog

Обучение пользователей

Компания CTechCo осознает важность обучения пользователей для поддержания безопасной среды Linux. Они могут проводить регулярные тренинги, чтобы обучить пользователей безопасности паролей, лучшим методам работы с данными и осведомленности об атаках социальной инженерии.

Кроме того, они могут поощрять пользователей незамедлительно сообщать о любых подозрительных действиях или инцидентах безопасности, способствуя развитию культуры осознания безопасности и ответственности.

Придерживаясь этих лучших практик, компания CTechCo может обеспечить надежный процесс управления пользователями и минимизировать риски безопасности в своей среде Linux.

Заключение

Управление пользователями в среде Linux очень важно для поддержания безопасной и организованной системы. В контексте CTechCo мы изучили различные аспекты управления пользователями и аутентификации, такие как:

- Концепция пользователей в Linux, типы и их роли в системе.

- Свойства учетных записей пользователей, такие как имена пользователей, UID, GID, домашние каталоги, оболочки по умолчанию и пароли.

- Задачи управления пользователями, включая создание, удаление и изменение учетных записей пользователей с помощью таких команд, как

useradd.,userdelиusermod. - Как работает управление группами с помощью команд

groupaddиusermod. - Механизмы аутентификации пользователей, включая аутентификацию на основе пароля и аутентификацию на основе ключа SSH.

- Лучшие практики управления пользователями, например, следование принципу наименьших привилегий.

- Использование команды

sudoдля получения повышенных прав. - Разрешения пользователей и контроль доступа, настраиваемые с помощью команды

chmod. - Мониторинг и аудит действий пользователей с помощью таких инструментов, как

auditd. - Обучение пользователей и программы повышения осведомленности о безопасности паролей и передовых методах работы с данными.

Мы начали с понимания концепции пользователей в Linux, включая их роли и значение в системе. Мы обсудили различные типы пользователей, такие как обычные пользователи и системные пользователи, и их соответствующие свойства учетных записей, включая имена пользователей, UID, GID, домашние каталоги, оболочки по умолчанию и пароли.

Переходя к управлению пользователями, мы рассмотрели процесс создания, удаления и изменения учетных записей пользователей. Мы увидели, как команды useradd, userdel и usermod могут быть использованы для выполнения этих операций. Кроме того, мы изучили управление группами, где команда groupadd используется для создания групп, а команда usermod - для назначения пользователей в группы.

Также были рассмотрены механизмы аутентификации пользователей. Мы рассмотрели аутентификацию на основе пароля, когда пользователи предоставляют свое имя пользователя и пароль для проверки. Кроме того, мы рассмотрели более безопасную аутентификацию на основе ключей SSH, которая опирается на пары открытых и закрытых ключей.

Мы рассказали о некоторых лучших практиках, которым CTechCo может следовать, например, о принципе наименьших привилегий, предоставляя пользователям только необходимые привилегии для выполнения их задач. При необходимости они могут использовать команду sudo для получения повышенных прав. Для контроля доступа к файлам и каталогам используются пользовательские права, настраиваемые с помощью команды chmod. Механизмы мониторинга и аудита, например, с помощью инструмента auditd`, используются для отслеживания действий пользователей и обнаружения потенциальных нарушений безопасности. Кроме того, могут проводиться программы обучения и повышения осведомленности пользователей о безопасности паролей, передовых методах работы с данными и социальной инженерии.

Применяя эти лучшие практики, ИТ-команда CTechCo может обеспечить безопасный процесс управления пользователями, минимизировать риски безопасности и поддерживать хорошо структурированную среду Linux.

Как всегда, я надеюсь, что вам понравилась статья и вы узнали что-то новое. Если хотите, вы также можете следить за мной на LinkedIn или Twitter.